Hadron Systems

Solución líder que protege la información crítica

Sistema de telefonía inteligente encriptada

Proporciona telefonía inteligente encriptada, mensajería y transmisión de datos al más alto nivel avanzado de grado Militar en Ciberdefensa (Seguridad en los dispositivos móviles), gracias al uso de su propio sistema operativo, reforzado con tres capas de encriptación mediante su generador de claves cuánticas aleatorias, diseñado para salvaguardar la privacidad total en las comunicaciones.

Servicios clave de un alto nivel de seguridad protegiendo la información de los usuarios.

- Comunicaciones de voz seguras: cifrado de extremo a extremo que garantiza la privacidad de las llamadas telefónicas. Solo las partes involucradas en la llamada tienen acceso a la información.

- Servicios seguros de mensajería instantánea: cifrado de extremo a extremo para las conversaciones de grupo y transferencias de archivos.

- Correo electrónico cifrado: cifrado de extremo a extremo, garantiza que los correos electrónicos sean seguros y privados..

- Servicios de almacenamiento de datos en la nube privada: Los datos almacenados están protegidos por cifrado de extremo a extremo y en servidores privados altamente seguros.

- Generación cuántica de claves: La red de Hadron Systems utiliza la generación cuántica de claves que proporciona una capa adicional de seguridad y privacidad a través de un generador de números aleatorios, ultrarrápido y de alta gama, capaz de generar claves a una velocidad de 4Gb/s.

- Funciones personalizadas según las necesidades específicas del cliente.

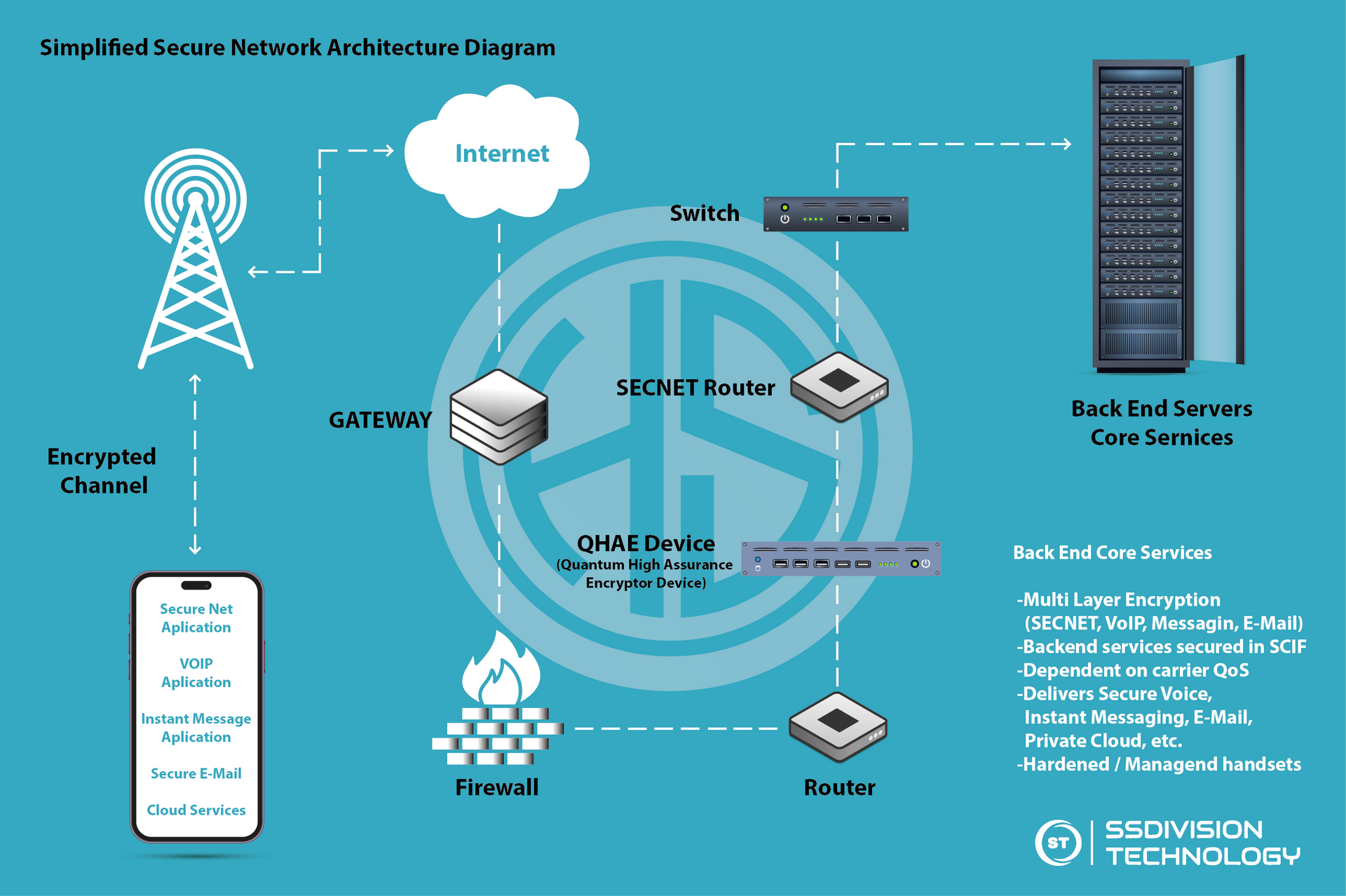

Cómo funciona el sistema

Una metodología avanzada, que garantiza la seguridad de la red y dispositivos. La instalación de claves de encriptación cuántica, perfiles de seguridad y aplicaciones propias aumentan aún más la seguridad. Los dispositivos se registran en servidor MDM privado. Esto permite al gestor de seguridad configurar, gestionar, bloquear, borrar y hacer un seguimiento remoto de estos dispositivos.

Las claves de encriptación cuántica se generan y se instalan a los dispositivos, siempre que los dispositivos solicitan el acceso a cualquiera de los servicios proporcionados por la red, se establece un canal cifrado seguro entre el dispositivo y la red, a través de un dispositivo *QHAE (Quantum High Assurance Encrypted Device) conectado al servidor central y un programa instalado al dispositivo cliente. Establecida la conexión, se permite el acceso del dispositivo a los servicios.

La red Hadron Systems proporciona un alto nivel de seguridad mediante la creación de entre uno y tres canales adicionales de encriptación. Todos los datos pasan únicamente por estos canales. Para las llamadas de voz, se establecen dos capas de encriptación: la primera asegura la conexión con el servidor central, mientras que la segunda crea un canal seguro de voz dentro de otro canal seguro entre los dos usuarios.

Las aplicaciones de mensajería no envían ni reciben ningún dato sensible hasta que se establece el canal seguro Hadron Systems Secnet. La información contenida en el paquete de notificación PUSH que llega al dispositivo es simplemente que dispone de un mensaje en el servidor, y el usuario debe abrir la aplicación de mensajería para descargar los mensajes recibidos a través de un canal seguro.

Los mensajes son cifrados durante su transmisión dentro de la red Hadron Systems y en los servidores donde se almacenan. Solo los dispositivos que envían y reciben los mensajes pueden descodificarlos.

Se utilizan varios algoritmos de encriptación e intercambios de claves, desde algoritmos aprobados por el NIST, como AES-256 CBC/GCM, RSA-4096 y HMAC, hasta algoritmos propietarios específicos. Para sistemas resistentes a la tecnología cuántica, se utilizan algoritmos como NTRU, BCNS15 o Frodo.

Cifrado basado en claves cuánticas

El cifrado es el proceso de codificación de datos que impide que las partes no autorizadas accedan a la información, negando la inteligibilidad del contenido a un posible receptor.

La calidad de un sistema de cifrado se mide por la calidad del algoritmo y de las claves utilizadas. Se utilizan claves de cifrado aleatorias y seguras.

Las claves generadas a través de este método son únicas y no pueden ser predichas o replicadas.

La generación de claves de cifrado realmente aleatorias es esencial para asegurar la protección de los datos en un entorno cada vez más tecnológico y conectado. Es crucial garantizar que ni siquiera las máquinas más potentes puedan generar claves de cifrado idénticas en un marco de tiempo útil.